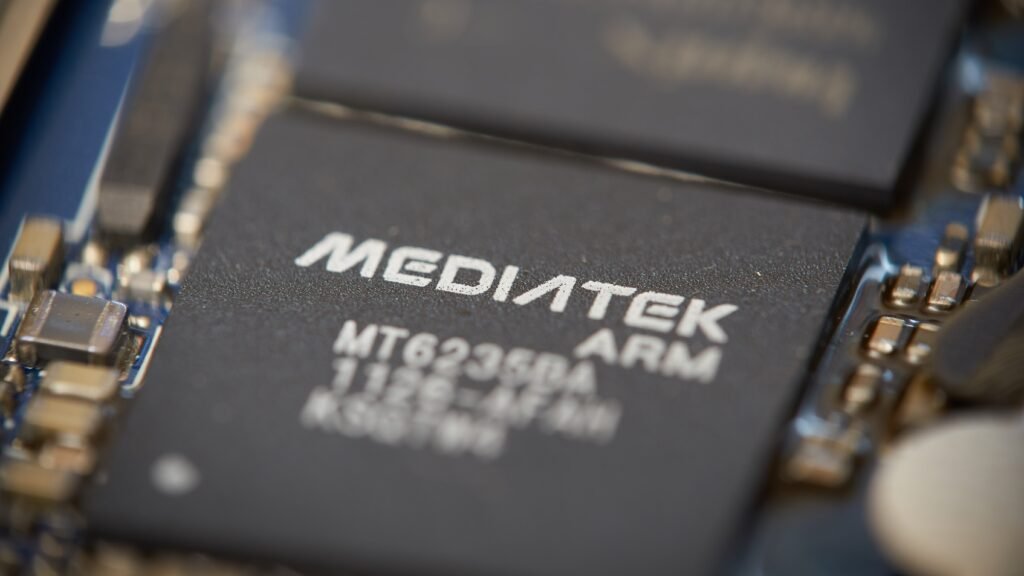

Фахівці з кібербезпеки компанії Ledger виявили критичну вразливість у смартфонах Android, які використовують процесори MediaTek. За словами дослідників, помилка дозволяє отримати доступ до PIN-коду пристрою та конфіденційних даних криптогаманців менш ніж за хвилину.

Як працює атака

Вразливість пов’язана з помилкою в ланцюгу secure boot, який відповідає за перевірку системи під час запуску смартфона. Дослідники встановили, що атакувальник із фізичним доступом до пристрою може скористатися цією слабкістю ще до завантаження операційної системи.

Зокрема, зловмисник може підключити телефон до комп’ютера через USB до старту Android, отримати криптографічні ключі, які захищають повнодискове шифрування, і розшифрувати дані пристрою в офлайн-режимі.

У тестовому сценарії команда змогла виконати таку атаку приблизно за 45 секунд.

Уразливість продемонстрували на смартфоні Nothing

Технічний директор Ledger Шарль Гійєм повідомив, що дослідники змогли використати вразливість на смартфоні компанії Nothing, оснащеному чипом MediaTek.

За його словами, експлойт дозволяє відновити PIN-код і отримати доступ до зашифрованих даних навіть у ситуації, коли смартфон вимкнений. Це відкриває можливість доступу до внутрішньої пам’яті пристрою після її розшифрування.

Які дані можуть бути викрадені

Під час тестування дослідники змогли отримати дані з популярних криптогаманців, зокрема Trust Wallet, Kraken Wallet та Phantom. Зокрема, їм вдалося відновити seed-фрази та приватні ключі — це головні дані, які дають повний доступ до криптовалюти користувача і дозволяють відновити гаманець на будь-якому пристрої.

Скільки пристроїв може бути під загрозою

За оцінками дослідників, вразливість потенційно може зачепити близько 25% Android-смартфонів. Йдеться про пристрої, що працюють на процесорах MediaTek і використовують середовище безпечного виконання Trustonic Trusted Execution Environment (TEE). Оскільки MediaTek є одним із найбільших виробників мобільних чипів у світі, проблема може стосуватися мільйонів смартфонів різних брендів.